虽然合约无法被看到并被证实,但交易流程显示,漏洞合约被(0xBAD…)批准转移了1101枚ETH。

什么是MEV

最常见的MEV的形式之一被人们称为三明治攻击,即验证者看到有人试图购买某种资产,所以他们在原始交易之前就“插队”进行自己的交易并购买资产,然后加价卖给原始购买者。

这里有个很简单的例子或许可以帮你直接理解:如果一个代币的价格是1美元,你买了价值100万美元的代币,你自然会期待得到100万个代币(先忽略其他费用)。

事件总结

MEV机器人的所有者给攻击者发了一条信息,“祝贺”他们发现了 “难以发现”的漏洞,并为他们提供了20%的赏金以换取暂时不采取法律行动的”承诺“。该”承诺“的最后生效期限是北京时间2022年9月29日早7点59分。

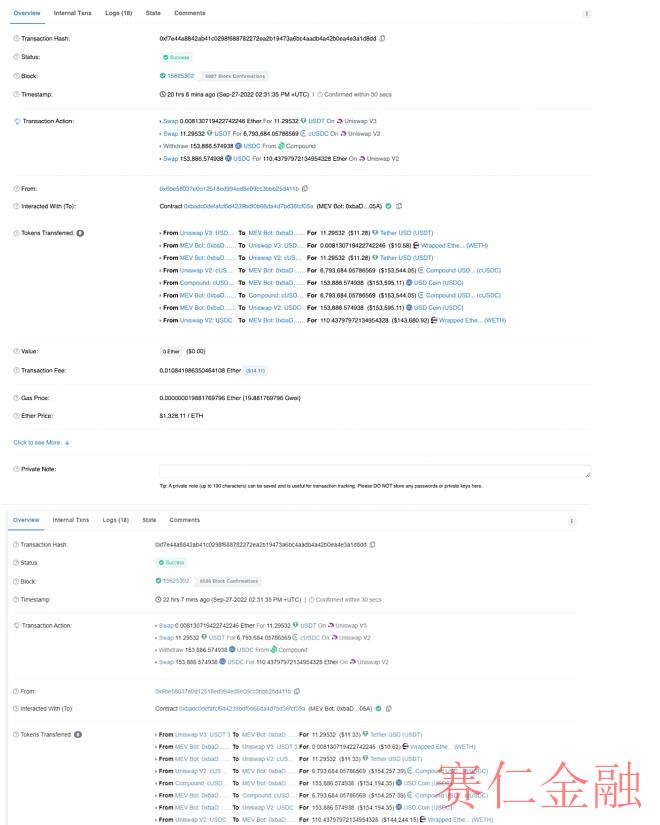

在MEV机器人被利用之前,它已经预先运行了一笔交易,该交易从仅仅11美元的USDT中获利了15万美元。该交易是一个180万美元的系列兑换,从cUSD 兑换成WETH再到USDC。由于交易过程中的价格下跌,180万美元的SWAP只换来了约500美元的USDC。

在MEV机器人漏洞被公开后,钱包所有者给MEV漏洞利用者发了消息。除了请求归还资金以及提供“漏洞发现的奖励”,还解释说他们错误地触发了SWAP。而真正的目的其实是为了分装他们的代币。

攻击流程

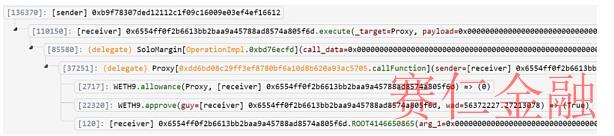

① 漏洞利用者的EOA(外部拥有的地址)在漏洞合约上调用了contract.exexute

③ dydx.SoloMargin.operate触发 delegateCall dydx.OperationImpl.operate。

首先,有180万美元被换成了大约500美元的稳定币。

其次在这笔交易中,我们可以看到0x430a向Uniswap发送了180万美元的cUSDC,并收到528美元的稳定币作为回报。

MEV在那些不怎么使用它的人群中是非常不受欢迎的,因为以太坊的高额费用和拥堵问题,加上DeFi生态系统十分活跃,让MEV机器人有了很多坐收渔利的可乘之机。许多用户在交易过程中都不可避免地要经历被MEV机器人套取价值,因此很多用户都在交易中为攻击发起者拍手称快以表达自己的不满。

当然也有一些人则趁机要求分一杯羹。

写在最后

还没有评论,来说两句吧...